AutoRuns是最強的Windows系統啟動項管理軟件,不管啟動項在哪里都可進行管理,包含了驅動、服務、引導、動態鏈接庫、網絡服務、用戶登錄等等,即便是鏡像劫持等都可以管理,所以不論是管理啟動項,還是要找到一些惡意軟件的隱秘自啟行為都可以使用AutoRuns中文版,比任何工具都要強大。

AutoRuns軟件功能

knowndlls。

系統中已知的dll文件。

資源管理器。

對應資源管理器登記表上的子項和值項。

winlogon。

winlogon登錄項目對應的自動登錄表項目和價值項目。

規劃任務。

和開始-程序-附件-系統信息-任務計劃內容完全一致,一般為空。

打印監控器。

顯示在printspooler服務中加載的dll文件。一些惡意軟件可能利用該服務項目啟動。

驅動。

也就是說,對應hklm\system\curentcontrolset\services的啟動自動驅動程序的項目。同樣,另一個病毒經常來的樂園。

圖片劫持。

這個標簽下的內容對應的應用程序,接通電源后被系統強制劫持而無法運行(也就是我們經常說的ifeo,即系統所具有的應用程序圖像劫持功能)

英國網絡瀏覽器。

對應的是ie所有瀏覽器的對象(bho)、網絡url地址檢索鉤、各種ie工具棒、ie常用工具欄按鈕對應的注冊表項目和注冊表值。

啟動執行。

系統登錄前啟動的當地圖像文件(即windows圖像文件的名稱)和自動啟動項目的情況。從形象上看,瑞星系統登錄前掃描的自動啟動項目。

服務。

也就是說,與hklm\system\curentcontrolset\services自動啟動服務項目。具有啟動自動啟動功能,通過rootkit技術可以隱藏運行,是病毒(流氓軟件)最喜歡的地方。

appinit。

初始動態鏈接庫是啟動時系統加載的必要的初始動態鏈接庫文件。除了卡巴斯基等少數軟件需要通過添加dll文件來實現從啟動到接管系統底層的目的外,一般來說這個項目是空的。

winsock提供商。

顯示已注冊的winsock協議,包括winsock經營者。由于目前只有很少的工具可以去除項目下的內容,惡意軟件經常偽裝成winsock服務提供商來實現自我安裝。autoruns可以卸載該項目下的內容,但不能禁用。

lsa提供商。

lsa全稱localsecurityauthority-本地安全授權,windows系統中相當重要的服務,所有安全認證相關處理都必須通過該服務。從winlogon.exe中獲取用戶的帳戶和密碼,然后通過密鑰機制處理,與存儲在帳戶數據庫中的密鑰進行比較,比較結果一致,lsa認為用戶的身份有效,用戶可以登錄計算機如果對比結果不匹配,lsa認為用戶身份無效。此時,用戶無法登錄電腦。

autoruns怎么用

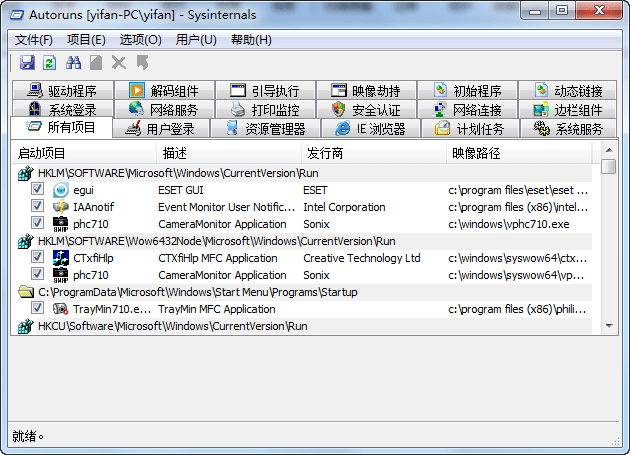

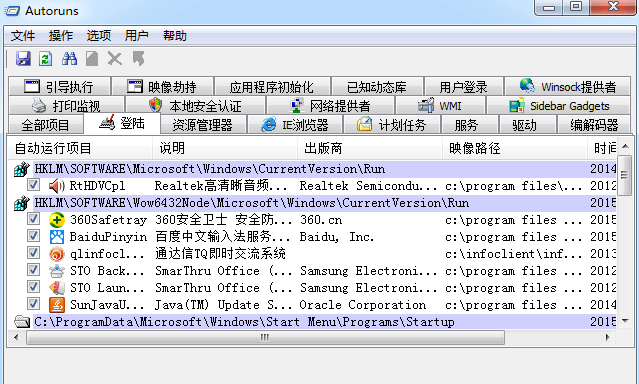

autoruns程序主界面如下圖所示

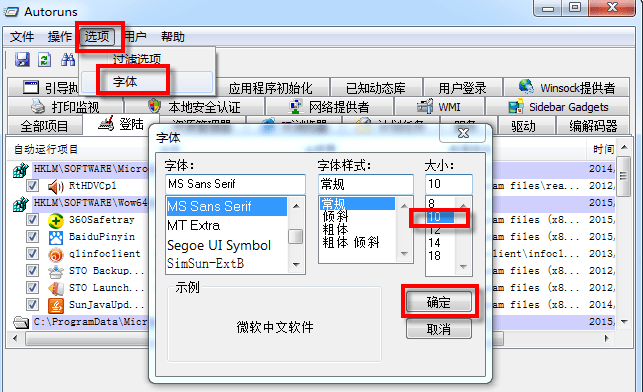

工欲善其事,必先利其器。由于軟件首次使用時,默認字體是8號字,比較小,對于近視眼的同志來講簡直是折磨。按照下圖步驟,在彈出的對話框中把字體調到10號字以上吧(可惜的是菜單和標簽的中文字體大小不能更改,湊活用吧)

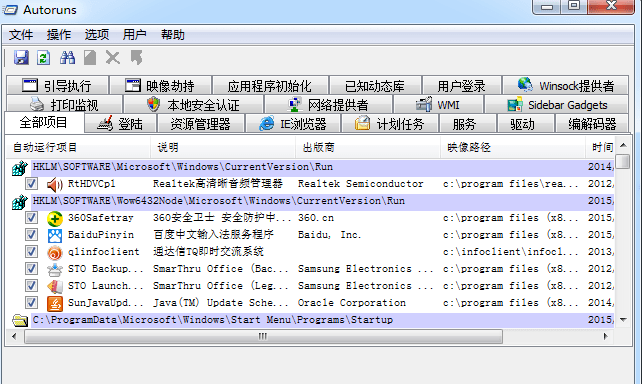

調整字體后,我們放眼睛望去,可以見到15個標簽,列表下的內容全部是用類似注冊表編輯器的方式顯示的。

用Autoruns禁止開機自動的進程

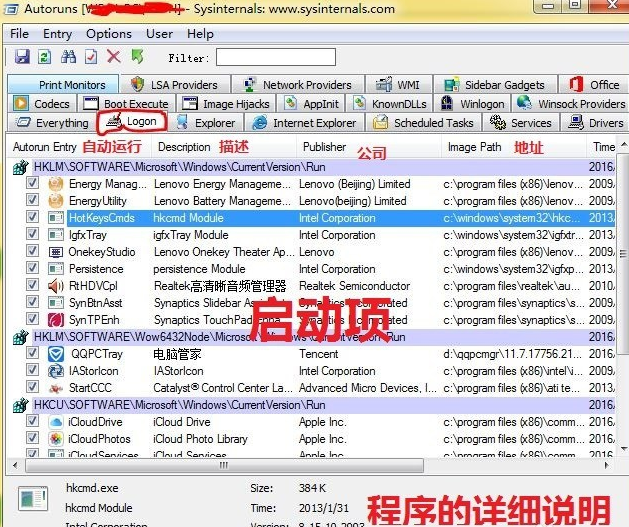

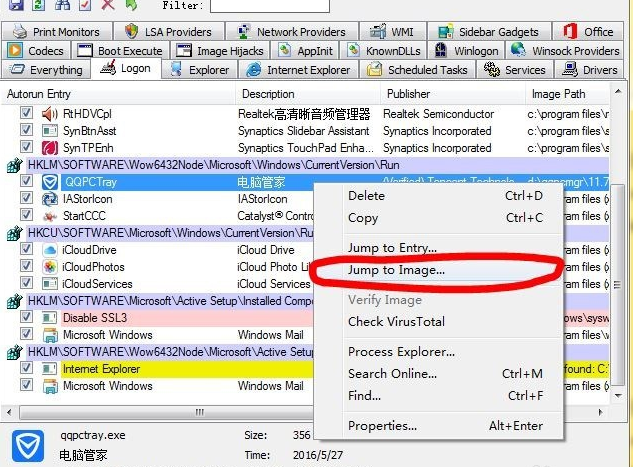

點擊“Logon”

了解“Autoruns”右鍵菜單。如圖所示:

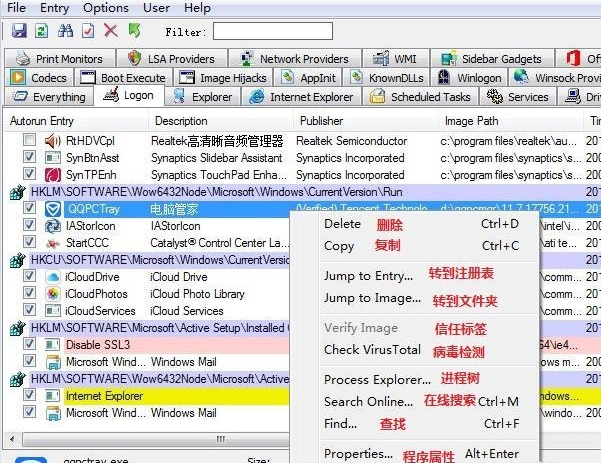

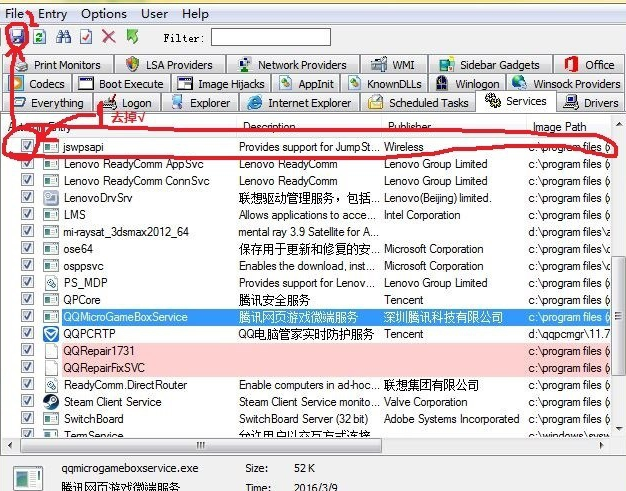

禁止程序自動啟動操作方法1

去掉程序前面的“√”然后“保存”退出。

禁止程序自動啟動操作方法2

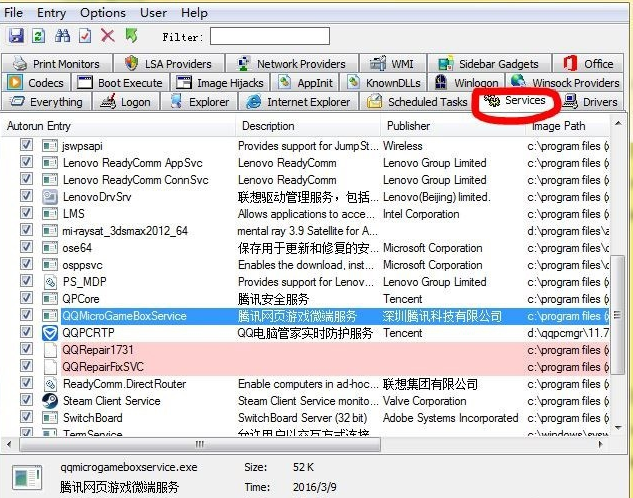

選擇“services”選項卡。

選擇需要禁止啟動的服務項,去掉前面的“√”保存。退出

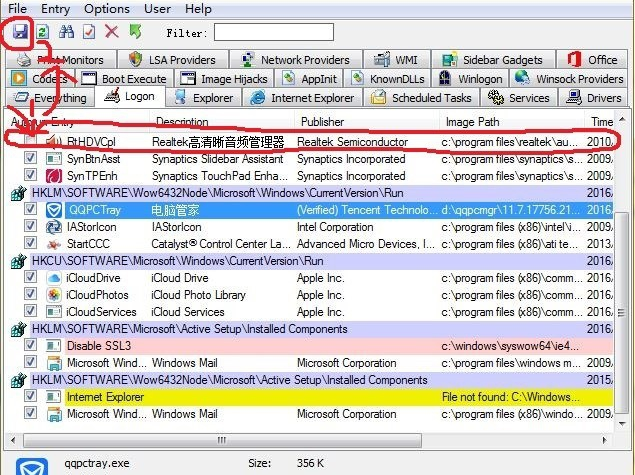

禁止程序自動啟動操作方法3

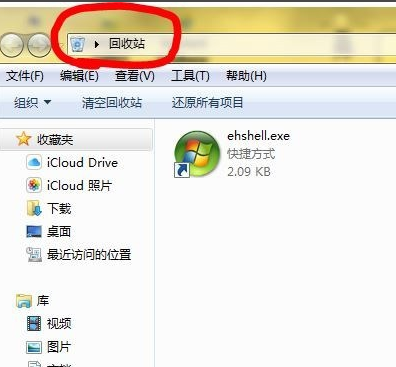

選擇需要禁止的程序,右鍵,點擊“jump to image”

刪除該程序!

注:

方法3主要適用與某些軟件內含有的流氓程序,本身并不對我們使用的軟件產生影響。但屬于那軟件的情況下使用。使用Autoruns在修改后均需要保存才能生效。請大家確認禁止的程序為自己不需要的且不為系統關鍵進程。防止系統崩潰。

AutoRuns是一款Sysinternals公司出品,可查看、刪除注冊表及Win.ini文件等處的自啟動項目。如果懷疑有木馬或病毒或者系統啟動太慢,用AutoRuns工具看看自啟動項吧。

使用技巧:

那些紅色的、黃色的、沒有出版商的都比較可疑,可以重點排查。

360解壓縮軟件2023

360解壓縮軟件2023 看圖王2345下載|2345看圖王電腦版 v10.9官方免費版

看圖王2345下載|2345看圖王電腦版 v10.9官方免費版 WPS Office 2019免費辦公軟件

WPS Office 2019免費辦公軟件 QQ瀏覽器2023 v11.5綠色版精簡版(去廣告純凈版)

QQ瀏覽器2023 v11.5綠色版精簡版(去廣告純凈版) 下載酷我音樂盒2023

下載酷我音樂盒2023 酷狗音樂播放器|酷狗音樂下載安裝 V2023官方版

酷狗音樂播放器|酷狗音樂下載安裝 V2023官方版 360驅動大師離線版|360驅動大師網卡版官方下載 v2023

360驅動大師離線版|360驅動大師網卡版官方下載 v2023 【360極速瀏覽器】 360瀏覽器極速版(360急速瀏覽器) V2023正式版

【360極速瀏覽器】 360瀏覽器極速版(360急速瀏覽器) V2023正式版 【360瀏覽器】360安全瀏覽器下載 官方免費版2023 v14.1.1012.0

【360瀏覽器】360安全瀏覽器下載 官方免費版2023 v14.1.1012.0 【優酷下載】優酷播放器_優酷客戶端 2019官方最新版

【優酷下載】優酷播放器_優酷客戶端 2019官方最新版 騰訊視頻播放器2023官方版

騰訊視頻播放器2023官方版 【下載愛奇藝播放器】愛奇藝視頻播放器電腦版 2022官方版

【下載愛奇藝播放器】愛奇藝視頻播放器電腦版 2022官方版 2345加速瀏覽器(安全版) V10.27.0官方最新版

2345加速瀏覽器(安全版) V10.27.0官方最新版 【QQ電腦管家】騰訊電腦管家官方最新版 2024

【QQ電腦管家】騰訊電腦管家官方最新版 2024 360安全衛士下載【360衛士官方最新版】2023_v14.0

360安全衛士下載【360衛士官方最新版】2023_v14.0